INTERCEPTAÇÃO TELEFÔNICA E TELEMÁTICA: cadeia de custódia no Âmbito da polícia civil do estado do tocantins e tempo para armazenamento desse conteúdo

TELEPHONE AND TELEMATIC INTERCEPTION: CHAIN OF CUSTODY WITHIN THE CIVIL POLICE OF THE STATE OF TOCANTINS AND TIME FOR STORING THIS CONTENT

Alessandro Ribeiro Cavalcante1

Tarsis Barreto Oliveira2

RESUMO

Na sociedade contemporânea, é importante haver uma legislação eficiente para o combate ao crime, nas suas diversificadas formas. As várias maneiras como os infratores têm cometido ilícitos penais têm provocado na Polícia Civil do Estado do Tocantins uma ação combativa para o enfretamento do crime, agregando, em algumas investigações, informações derivadas de interceptações telefônicas/telemáticas. O Núcleo de Interceptação de Sinais (NIS) da Diretoria de Inteligência Policial (DIP) da Policia Civil do Tocantins (PCTO) é o setor responsável pelo armazenamento e tempo de guarda de material proveniente de interceptação telefônica/telemática, bem como a sua disponibilização à autoridade policial. Neste turno, faz-se necessário um estatuto que preencha a ausência de informações legais, apontando diretrizes para o tempo de armazenamento, maneira de transporte e disposição de conteúdo de interceptação telefônica/telemática aos interessados.

Palavras-chaves: crime; disposição de dados; interceptação telefônica/telemática; tempo de armazenamento.

ABSTRACT

In today's society, it is important to have efficient legislation to combat crime in its various forms. The various ways in which offenders have committed criminal offenses have prompted the Tocantins State Civil Police to take combative action to combat crime, adding information derived from telephone/telephone intercepts to some investigations. The Signals Interception Center (NIS) of the Police Intelligence Directorate (DIP) of the Tocantins Civil Police (PCTO) is the sector responsible for storing and keeping material from telephone/telephone intercepts, as well as making it available to the police authority. In this context, a statute is needed to fill in the absence of legal information setting out guidelines for the storage time, method of transportation and provision of telephone/telematic interception content to interested parties.

Keywords: crime; data disposal; telephone/telematic interception; storage time.

INTRODUÇÃO

A segurança da informação, a privacidade e a proteção do indivíduo, a atuação do Estado de Direito através dos três Poderes e de Órgãos como o Ministério Público Estadual e a Polícia Judiciária são meios necessários para o combate ao crime, nas suas diversificadas formas.

A Atuação da Polícia Civil (PC), com a competente fiscalização do Ministério Público Estatual (MPE) e controlada pelo Conselho Nacional de Justiça (CNJ), tem agregado aos autos de inquérito policial (IP) e, posteriormente, ao processo judicial, conteúdo de informações derivadas de interceptações telefônicas/telemáticas que corroboram com o devido processo judicial, quando é cabível tal medida cautelar.

Nos últimos anos, a interceptação telemática tem ocupado espaço significativo no processo investigatório, e, consequentemente, uma massa de dados é disponibilizada diariamente à Polícia Civil para o armazenamento, processamento e análise do seu conteúdo.

Diante disso, surge a preocupação com a cadeia de custódia desses dados, bem como com o tempo de armazenamento do seu conteúdo por parte da Polícia Civil e os meios adequados para a obediência a esse preceito legal, impedindo, assim, possível invalidade de prova por eventual quebra desse princípio.

Este resumo objetiva trazer informações ao leitor sobre dificuldades existentes no Núcleo de Interceptação de Sinais (NIS) da Diretoria de Inteligência Policial (DIP) da Policia Civil do Tocantins (PCTO) no tocante ao armazenamento e tempo de guarda desse conteúdo (interceptação telefônica/telemática) e a lacuna existente de norma legal para o armazenamento, manipulação, transporte e disposição dos interessados em seu conteúdo dentro do processo legal.

Tal assunto merece destaque ao se considerar que interessados, pessoas ou instituições envolvidos num processo judicial têm demandando, após anos de transcurso da ação penal, pedidos de informações relacionados à interceptação telefônica/telemática de dados cadastrais ao NIS/DIP/PCTO.

METODOLOGIA

Para o desenvolvimento deste trabalho, será adotado o método de pesquisa exploratório, através de pesquisa documental e bibliográfica. A pesquisa exploratória, de acordo com Gil (2002, p. 41) "tem como objetivo proporcionar maior familiaridade com o problema, com vistas a torná-lo mais explícito. De acordo com Lakatos e Marconi (2003, p. 174), o levantamento de dados, primeiro passo de qualquer pesquisa científica, é feito de duas maneiras: pesquisa documental (ou de fontes primárias e pesquisa bibliográfica (ou de fontes secundárias).

Também é utilizada a técnica da pesquisa descritiva através do levantamento de dados. De acordo om Gil (2002, p. 41), a pesquisa de cunho descritivo é aquela que busca fazer “a descrição das características de determinada população ou fenômeno”. Também, de acordo com o mesmo autor, as pesquisas descritivas têm “como objetivo primordial a descrição das características de determinada população ou fenômeno” (GIL, 1991, p. 46).

Assim, para melhor compreensão do cenário, imperativo adotar estas duas modalidades de pesquisa para fundamentar a teoria e comparar com a prática adotada na atuação da Polícia Civil (PC) do Estado do Tocantins (TO), no armazenamento, tratamento e disposição dos dados derivados de interceptação telefônica/telemática.

FUNDAMENTAÇÃO TEÓRICA

Assuntos que envolvem o direito à privacidade têm ganhado destaque na última década. Isso se deve à mudança no estilo de vida das pessoas, novas modalidades de práticas delituosas que afetam a honra, a dignidade e o patrimônio das pessoas e pela velocidade das informações na internet, por meio das redes sociais, aplicações de internet de conversas instantâneas e pelo armazenamento de conteúdos de mídia em meios digitais.

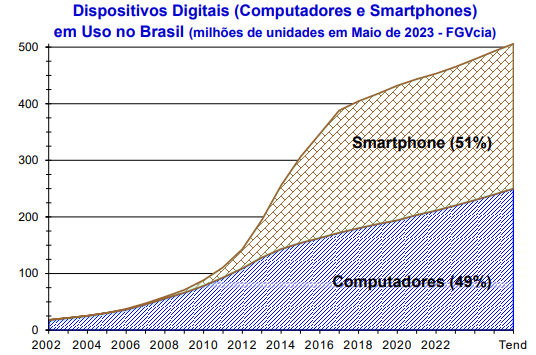

Uma pesquisa realizada pela Fundação Getúlio Vargas (FGV) demonstra que no Brasil há 447 milhões de dispositivos digitais ativos, sendo que 52% desse total se refere a uso de smartphones, enquanto que o uso de computadores corresponde a 48%. Essa pesquisa demonstra que há uma seara aberta para práticas de delitos por esses dispositivos. Também evidencia um campo de atuação na investigação a ser ocupado pela Polícia Judiciária.

Figura 1 – Dispositivos digitais (computadores e Smartphones) em uso no Brasil

Fonte: Fundação Getúlio Vargas

A Declaração Universal dos Direitos Humanos (DUDH), em seu artigo 12, assegura que:

Ninguém será sujeito à interferência na sua vida privada, na sua família, no seu lar ou na sua correspondência, nem a ataque à sua honra e reputação. Todo ser humano tem direito à proteção da lei contra tais interferências ou ataques.”. Também, no mesmo sentido, a Constituição Federal em seu artigo art. 5º, inc. X, diz que: “são invioláveis a intimidade, a vida privada, a honra e a imagem das pessoas, assegurado o direito a indenização pelo dano material ou moral decorrente de sua violação.

Notadamente, há meios legais para esse sigilo e essa privacidade sejam interrompidos, diante do princípio do interesse público, que sobressai sobre o particular, em meio à investigação de crimes.

Assim, a legislação brasileira assegura a interceptação telefônica, telemática e quebra de sigilo de dados cadastrais, conforme norteiam as leis 9.296/96 (Interceptação Telefônica) e 13.709/2018 (Lei Geral de Proteção de Dados Pessoais).

A depender do tipo de investigação criminal empreendida pela autoridade policial, mediante autorização judicial, haverá conteúdo de áudio, vídeo, imagens e outros tipos de informações que deverão ser armazenados, analisados e disponibilizados dentro de um inquérito policial ou processo judicial.

A cadeia de custódia é regulamentada pela Lei n.º 13964/2019, correspondendo a um regramento a ser adotado nos procedimentos penal e processual penal.

O ministro Ribeiro Dantas, (julgado em 05/02/2019), assevera que: “A cadeia de custódia da prova consiste no caminho que deve ser percorrido pela prova até a sua análise pelo magistrado, sendo certo que qualquer interferência indevida durante esse trâmite processual pode resultar na sua imprestabilidade”.

Ocorre que, numa análise simplista, ao observar apenas o conteúdo de interceptação telefônica, o artigo 9.º da Lei 9296/96 assevera que: “A gravação que não interessar à prova será inutilizada por decisão judicial, durante o inquérito, a instrução processual ou após esta, em virtude de requerimento do Ministério Público ou da parte interessada”.

Assim, durante o curso do processo judicial, o que por vezes acontece por período superior a 5 anos, o Poder Judiciário (PJ), o Ministério Público Estadual (MPE) ou a própria defesa do réu solicitam informações à Policia Civil (PC), mais especificamente ao Núcleo de Interceptação de Sinais – NIS, sobre o reenvio de cópia de conteúdo digital já disponibilizada.

Como já demonstrado anteriormente, essas cautelares não têm se restringido apenas às interceptações telefônicas, mas, motivadas pelas novas tecnologias e tendências sociais, têm abarcado conteúdo de telemática, alcançando dados de e-mails, de aplicativos de redes sociais, de mensagens instantâneas e conteúdo de armazenamento em nuvens.

Urge, assim, o desafio relacionado à cadeia de custódia de conteúdo de processos judiciais por meio digital. Isto porque, com o crescente uso de aparelhos celulares/computadores e a gama de informações disponibilizadas pelos provedores de conteúdo, surgem os seguintes questionamentos: a) Onde armazenar tais informações; b) Qual tipo de mídia deverá ser utilizada; c) Por quanto tempo a Policia Judiciária precisa manter esses dados armazenados?

Não é raro que, em cumprimento a decisões judiciais de quebra de sigilo telemático, os provedores de conteúdo, dentre eles: Facebook, Instagram, Google, Apple, disponibilizem à Policia Judicial mais de 100 Gigabites (GB) de dados de conteúdo para serem analisados, isso apenas em cumprimento a uma ordem judicial.

Para servir de estimativa e comparação, com essa massa de dados (100 GB) é possível armazenar: 25 mil fotos tiradas com uma câmera de 12 Megabites (MP); ou 25 filmes ou 50 horas de vídeo HD; ou 650 mil páginas de documentos, comumente armazenadas como arquivos do Office, PDFs e apresentações. Isso equivale também a 130 armários físicos cheios de papel (DROPBOX, 2023).

Eis aqui um problema para o armazenamento dessas informações a médio prazo, bem como a segurança da cadeia de custódia para conteúdo digital, pois o armazenamento desses dados em mídias físicas, como, por exemplo os CD´s (que armazenam apenas 700MB) ou DVD´s (que armazenam 4,7 GB), além de serem de capacidade de armazenamento desproporcional, sua durabilidade depende de uma série de fatores, como o compartimento de armazenamento, maneira como é manipulado, susceptibilidade a dano provocado por mofo ou poeira, dentre outros.

Como demonstrado anteriormente, torna-se inviável a adoção da cadeia de custódia para conteúdos digitais pelos meios tradicionais com geração de mídias em CD´s ou DVD´s. Outra alternativa seria a adoção de meios mais seguros, como HD´s portáteis ou dispositivos de memória FLASH, que, por sua vez, agregam um custo de operação mais elevado.

CONSIDERAÇÕES FINAIS

Diante da abordagem realizada é latente a necessidade de buscar alternativas mais seguras, menos onerosas, mais eficientes e tecnológicas, que atendam aos princípios legais que regem a administração pública e o Código de Processo Penal (CPP), dando segurança jurídica ao inquérito policial (IP) e, consequentemente, à ação penal.

Nesse sentido, em uma análise superficial, sugere-se a adoção de uma estrutura física/organizacional com arcabouço tecnológico e humano suficiente para manter seguras essas informações, permitindo o correto armazenamento, a adoção de serviços de back-ups de conteúdos, a segurança dos dados, e a sua disposição aos envolvidos no processo de investigação, acusação e defesa.

Notadamente, para atingir eficazmente o que se propõe, é imperativa a disposição de recursos orçamentários para a sua implementação e manutenção, bem como o estabelecimento de normas regimentais para ofereçam segurança jurídica aos servidores públicos envolvidos, bem como o processo de cadeia de custódia, notadamente com a participação das instituições diretamente envolvidas.

Como a eficiência é um dos princípios que regem a administração pública, será oportuno analisar, também, a possibilidade alternativa de contratação de empresa de licença de armazenamento em nuvem, através de empresa especializada. Nesse caso, diminui-se significantemente a estrutura física e humana, podendo estabelecer um equilíbrio entre eficiência e eficácia no serviço público.

Quanto a essa questão, Coronel e Pinto (2023) afirmam que:

Entretanto, existem duas palavras para indicar e identificar o bom desempenho de uma organização. Na realidade, são duas formas de analisar as mesmas questões e que estão relacionadas a eficiência e a eficácia. Assim, enquanto o foco da primeira é nos meios de utilização o da segunda é nos resultados.

A violência em ascensão, a dinamicidade da sociedade, a inovação tecnológica de um mundo globalizado, a inexistência de fronteiras físicas para cometimento de ilícitos penais em uma sociedade contemporânea e o exercício da segurança pública como dever do Estado e responsabilidade de todos justificam o presente estudo, e eventuais investimentos que vierem a ser sugeridos.

REFERÊNCIAS

ARAÚJO, Aneide Oliveira; OLIVEIRA, Marcelle Colares. Tipos de pesquisa. São Paulo, 1997.

BRASIL. Constituição da República Federativa do Brasil: promulgada em 5 de outubro de 1988: atualizada até a Emenda Constitucional n.o 99, de 14.12.2017. Brasília, DF: Presidência da República, 1988. Disponível em: http:www.planalto.gov.br/ccivil_03/constituicao/constituicao.htm. Acesso em: 28/05/19.

BRASIL. Lei nº 9.296, de 24 de julho de 1996. Regulamenta o inciso XII, parte final, do art. 5° da Constituição Federal. Disponível em: https://www.planalto.gov.br/ccivil_03/leis/l9296.htm. Acesso em 11/09/23.

BRASIL. Lei nº 13.709, de 14 de agosto de 2018. Lei Geral de Proteção de Dados Pessoais (LGPD). Disponível em: https://www.planalto.gov.br/ccivil_03/_ato2015-2018/2018/lei/l13709.htm. Acesso em 11/09/23.

BRASIL. Lei nº 13.964, de 29 de abril de 2021. Aperfeiçoa a legislação penal e processual penal. Disponível em: https://www.planalto.gov.br/ccivil_03/_ato2019-2022/2019/lei/L13964.htm. Acesso em 11/09/23.

DROPBOX. Quanto é 1 TB de armazenamento? Dropbox, 2023. Disponível em: URL. https://www.dropbox.com/pt_BR/features/cloud-storage/how-much-is-1tb. Acesso em: 11/09/23.

GIL, Antônio Carlos. Como elaborar projetos de pesquisa. São Paulo: Atlas. 1991.

JUSBRASIL.COM.BR. Interceptação telefônica e quebra da cadeia de custódia da prova. Disponível em https://www.jusbrasil.com.br/artigos/interceptacao-telefonica-e-quebra-da-cadeia-de-custodia-da-prova/832746434. Acesso em 11/09/23.

MEIRELLES. F. S. Pesquisa do Uso da TI. Tecnologia de informação nas empresas. Centro de TI Aplicada, 34. ed. 2023. Disponível em: https://eaesp.fgv.br/sites/eaesp.fgv.br/files/u68/pesti-fgvcia-2023_0.pdf. Acesso em 11/09/23.

ORGANIZAÇÃO DAS NAÇÕES UNIDAS. Declaração Universal dos Direitos Humanos, 1948. Disponível em: https://www.unicef.org/brazil/declaracao-universal-dos-direitos-humanos. Acesso em: 11/09/23.

LAKATOS, Eva Maria; MARCONI, Marina de Andrade. Fundamentos de Metodologia Científica. São Paulo, Atlas, 2003.

PINTO, Nelson Guilherme Machado; CORONEL, Daniel Arruda. Eficiência e eficácia na administração: proposição de modelos quantitativos. Santa Maria, 2002. Disponível em. Acesso em: 9 out. 2002.

PINTO, N. G. M.; CORONEL, D. A. Eficiência e eficácia na administração: proposição de modelos quantitativos. Revista Unemat de Contabilidade, 2017. v. 6, n. 11. Disponível em: <https://periodicos.unemat.br/index.php/ruc/article/view/1727/1804>. Acesso em 09/10/2023.

Policial Civil no Estado do Tocantins ocupante do cargo de Escrivão de polícia, graduado em Administração de empresas pela UFT, Especialista em Política e Gestão em Segurança Pública. E-mail: [email protected]︎

Pós-Doutor em Ciências Criminais pela Universidade de Sorbonne. Doutor e Mestre em Direito pela UFBA. Professor Associado de Direito Penal da Universidade Federal do Tocantins. Professor Adjunto de Direito Penal da Universidade Estadual do Tocantins. Professor do Mestrado em Prestação Jurisdicional e Direitos Humanos da UFT/ESMAT. Coordenador e Professor da Especialização em Ciências Criminais da UFT. E-mail: [email protected]︎